Die ursprünglichen Gebrüder Ottenheimer webten Baumwolle und Leinen. Dieses Projekt verwebt isolierte Kommunikationskanäle zu einem sicheren Gewebe. Die Metapher war nicht geplant. Sie wurde geerbt.

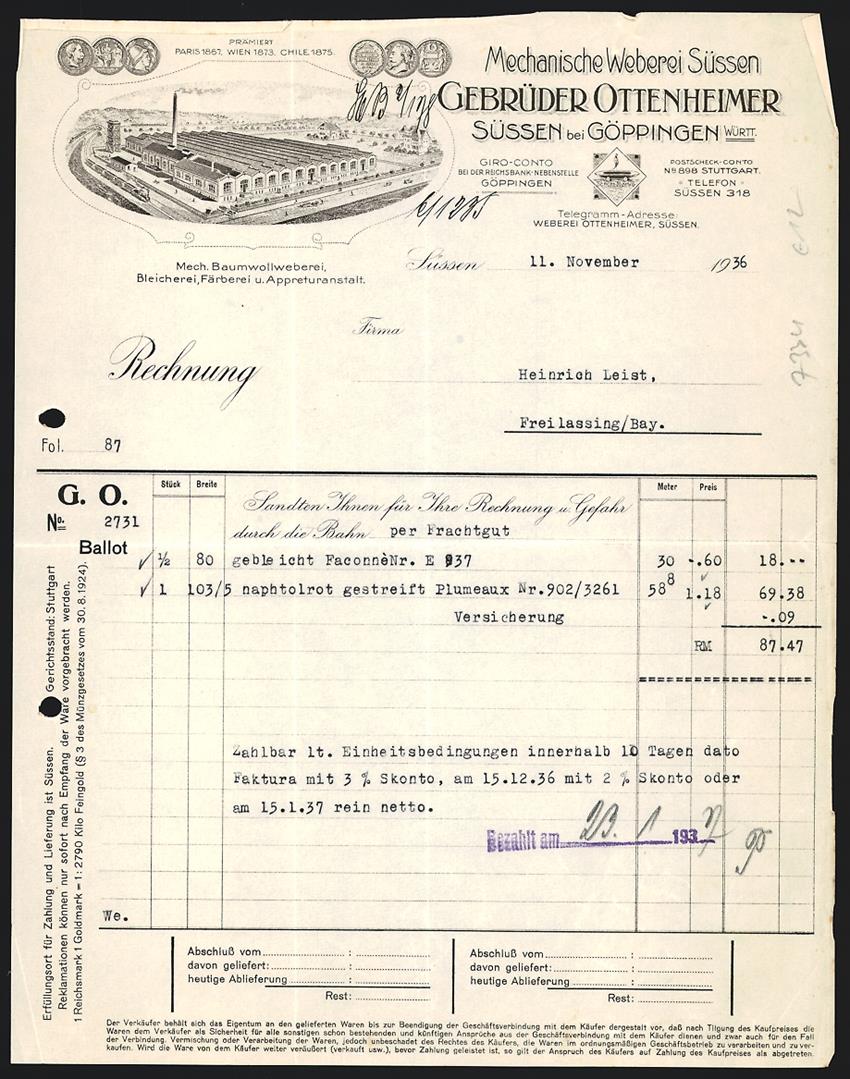

Im Jahr 1862 gründeten Salomon und Joseph Ottenheimer eine Baumwoll- und Leinenweberei in Jebenhausen, Württemberg. Mechanische Weberei Süßen, Gebrüder Ottenheimer. Die Weberei gewann Preise in Paris, Wien und Chile. Im Dezember 1937 wurde die Familie zum Verkauf gezwungen. Alfred Ottenheimer starb im Juni 1938. Seine Frau Luise wurde im Dezember 1941 nach Riga-Jungfernhof deportiert.

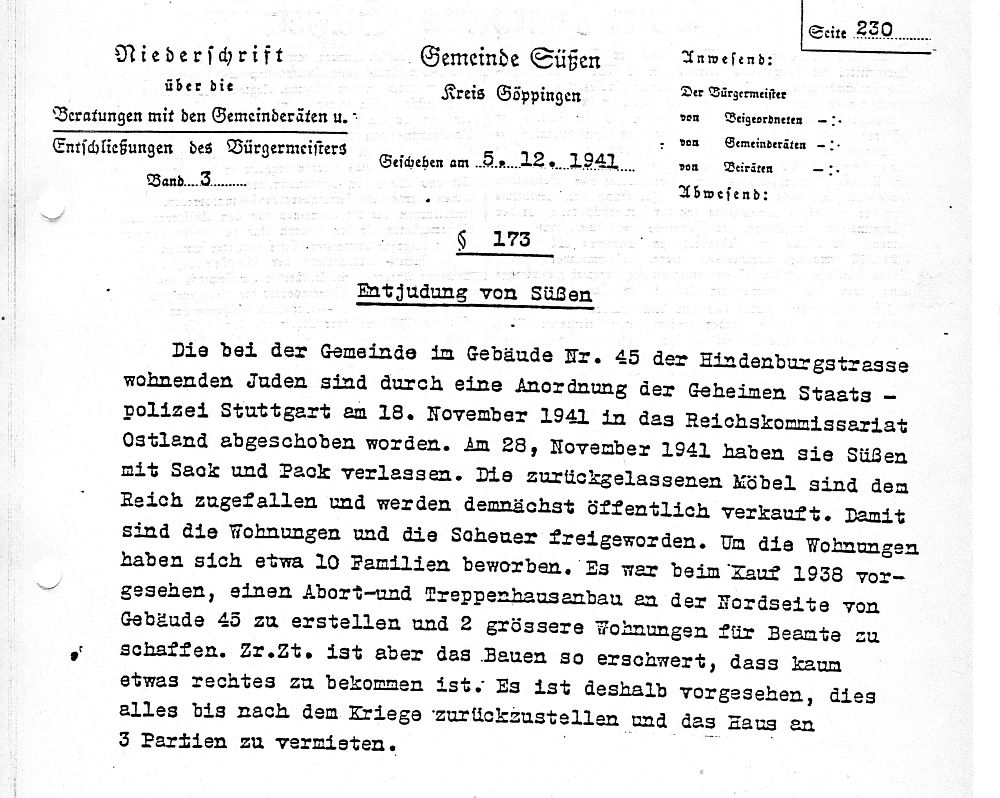

Am 5. Dezember 1941 verzeichnete der Süßener Gemeinderat §173: Entjudung von Süßen. Die Gestapo Stuttgart hatte am 18. November die Deportation der verbliebenen Juden der Stadt in das Reichskommissariat Ostland angeordnet. Ihr Mobiliar wurde beschlagnahmt und öffentlich versteigert. Zehn Familien bewarben sich um die freigewordenen Wohnungen.

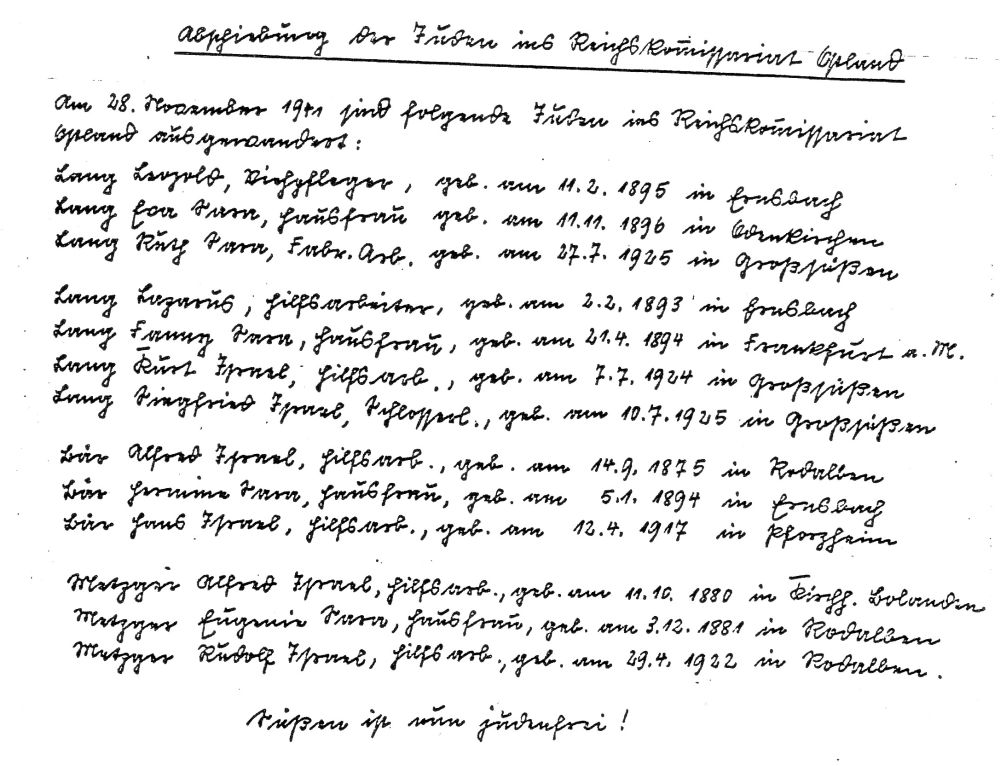

Die handschriftliche Deportationsliste endet mit einem Ausruf: Süßen ist nun judenfrei!

Der Name Gebrüder Ottenheimer ist keine Markenübung. Er ist eine Verpflichtung, sich an das zu erinnern, was genommen wurde, und mit der Sorgfalt zu bauen, die Erinnerung verlangt.

Der Österreichische Kaiser

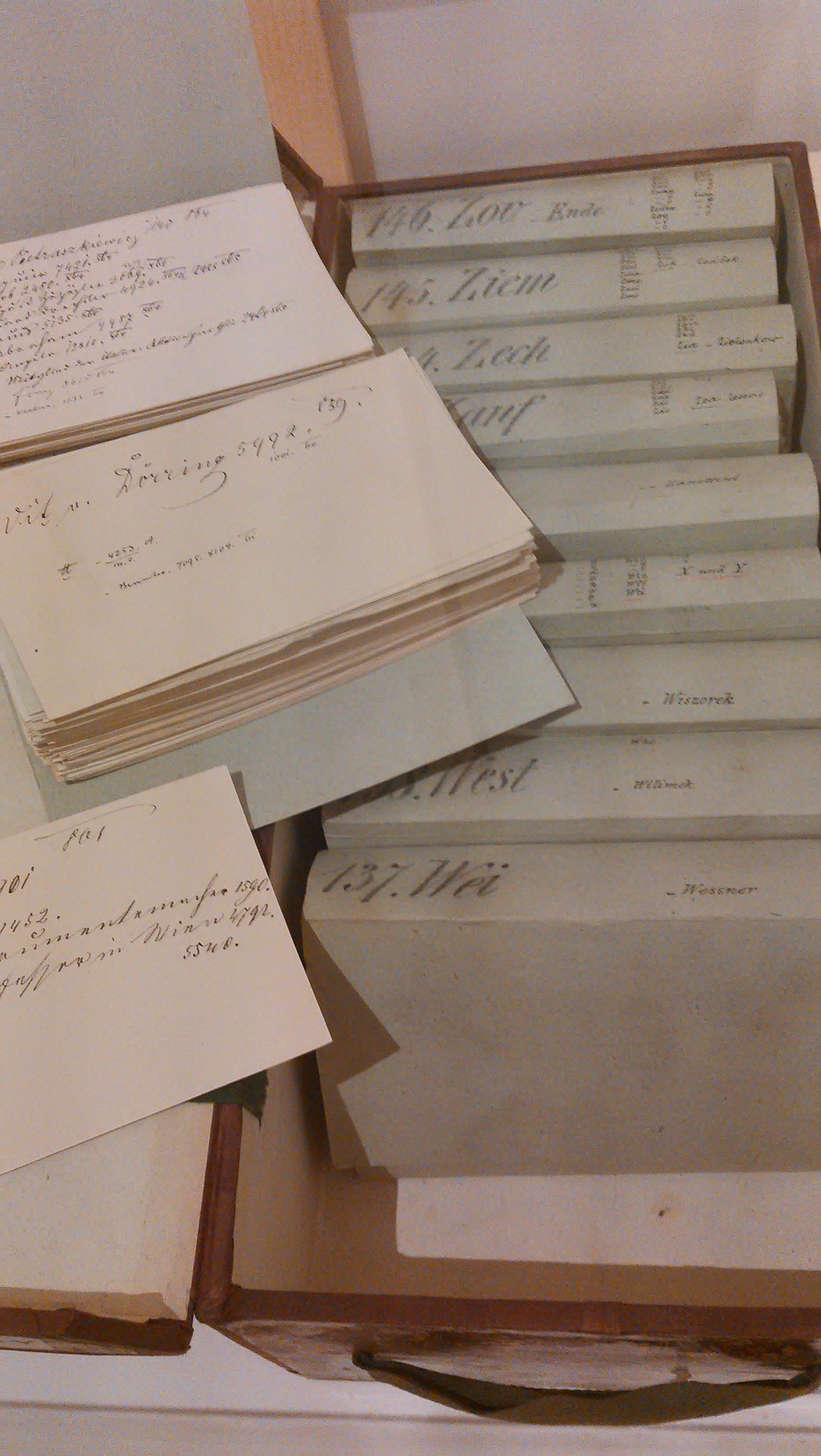

Der Markt für agentische KI hat eine dominante Open-Source-Plattform hervorgebracht, die auf der Perspektive einer absoluten Autorität mit absoluter Einsicht in alles aufbaut, gesichert durch einen einzigen goldenen Schlüssel. Wer sich an die österreichische Geschichte erinnert, erkennt das Muster möglicherweise aus den neoabsolutistischen Staatsgeheimdiensten, die 1849–1868 eine zentralisierte Spionagekartei zur Überwachung der Wiener Bevölkerung aufbauten. OpenClaw, über 300.000 GitHub-Sterne, konsolidiert den Zugriff auf alle verschlüsselten Kommunikationskanäle eines Nutzers hinter einem einzigen statischen Authentifizierungstoken, in einem einzigen Prozess, ohne Kanalisolierung, ohne Credential-Rotation, ohne Audit-Trail für Agentenaktionen und ohne Skill-Sandboxing. Das Projekt hat in drei Monaten Existenz 29 GitHub Security Advisories angesammelt, darunter eine Ein-Klick-Remote-Code-Execution-Schwachstelle, die über 220.000 Instanzen exponierte. Sein Skills-Marktplatz wies innerhalb weniger Wochen nach dem Start eine Malware-Rate von 20 Prozent auf.

Der Sicherheitsverantwortliche des Projekts hat öffentlich erklärt, dass die Behebung der Architektur „tiefgreifende architektonische Änderungen an der Handhabung von nicht vertrauenswürdigem Multi-Agenten-Speicher und Prompting" erfordere.

OpenAI hat den Schöpfer von OpenClaw per Acqui-Hire übernommen. Nvidia hat einen Sicherheitswrapper darum gebaut. Keine dieser Maßnahmen adressiert das architektonische Versagen. Die Marktantwort bestand darin, Schlösser für eine Tür aus Toilettenpapier zu bauen.

Die Architektur

Systeme, die persistentem gegnerischem Druck standhalten, sind verteilt, lokal autoritativ, nach Kanälen isoliert und so konzipiert, dass die Kompromittierung einer Komponente nicht auf eine andere übergreifen kann. Zentralisierte Koordinationspunkte — ein einziges Token, ein einziges Gateway, ein einziger Prozess — sind die Schwachstelle.

Wirken wendet diese Prinzipien auf das Problem der Agentenorchestrierung an.

Jeder Kommunikationskanal betreibt seinen eigenen isolierten Adapter-Prozess mit eigenen, auf den Kanal beschränkten Zugangsdaten. Es gibt kein einziges Token, das alles kontrolliert. Die Kompromittierung eines Kanals kann nicht auf einen anderen übergreifen. Diese Isolierung wird zur Kompilierzeit durch Rusts Typsystem erzwungen. Jeder Adapter ist generisch über einen Zero-Sized-Kanalmarkertyp. Ein Telegram-Adapter hält ein SessionHandle<Telegram> — einen Typ, der von einem Discord-Adapter weder konstruiert, in einen solchen konvertiert, noch von einem solchen angesprochen werden kann, weil der Typparameter versiegelt ist. Der Compiler weist kanalübergreifenden Zugriff zurück, bevor der Code ausgeführt werden kann. Es handelt sich nicht um eine Laufzeitberechtigungsprüfung, die umgangen werden kann. Es ist eine Typbeschränkung, die die gesamte Schwachstellenklasse eliminiert.

Alle Zugangsdaten werden im Ruhezustand mit XChaCha20-Poly1305 verschlüsselt, abgeleitet aus dem Schlüsselbund des Betriebssystems. Entschlüsselte Geheimnisse werden in Rusts SecretString-Typ eingehüllt, der weder Display, Debug, Serialize noch Clone implementiert. Der Compiler weist jeden Versuch zurück, ein entschlüsseltes Credential zu protokollieren, auszugeben, zu serialisieren oder zu kopieren. Der einzige Zugriffspfad liefert eine kurzlebige Referenz, die das Geheimnis nicht überdauern kann. Wenn der Wert den Gültigkeitsbereich verlässt, wird sein Speicher genullt. Dies ist keine Richtlinie, an die sich Entwickler erinnern müssen. Es ist eine Eigenschaft, die der Compiler auf jedem Codepfad erzwingt. Zugangsdaten rotieren nach einem konfigurierbaren Zeitplan und verfallen. Es gibt keine statischen Dauertokens.

Jede Agentenaktion — jede gelesene Nachricht, jede gesendete Nachricht, jeder Werkzeugaufruf, jeder Dateizugriff, jede Netzwerkanfrage — wird vor der Ausführung in einem append-only, hash-verketteten Audit-Ledger protokolliert. Der Nutzer kann ihn abfragen: Was hat mein Agent heute getan? Die Hash-Kette ist unabhängig verifizierbar. Manipulation ist erkennbar.

Skills aus dem OpenClaw-Ökosystem funktionieren vom ersten Tag an — die Mehrheit sind Markdown-Anweisungsdateien, die weder Kompilierung noch Migration erfordern. Code-Skills laufen in sandboxed Containern. Neue Skills zielen auf WebAssembly mit deterministischen Ressourcenlimits.

Ratenbegrenzung gilt einheitlich, einschließlich bei Localhost-Verbindungen. Es gibt keine Loopback-Ausnahme.

Das System wird als einzelne statische Rust-Binärdatei ausgeliefert. Kein npm. Keine node_modules. Keine Laufzeitabhängigkeiten.

Was heute ausgeliefert wird

Das Repository enthält einen Cargo-Workspace aus unabhängigen Crates, die die gesamte Architektur abdecken: verschlüsselter Credential-Vault, Append-only-Audit-Log mit Hash-Chain-Verifikation, Cap'n Proto-IPC mit Ed25519-Adapter-Authentifizierung, Gateway-Kern mit Routing, Sessions, Berechtigungen und Ratenbegrenzung, Kanaladapter mit Compile-Time-Isolation, eine Agenten-Runtime mit LLM-Integration und Werkzeugausführung, eine CLI mit dreistufigem Setup-Assistenten sowie systemd/launchd-Dienstinstallation. Mehrere Kanäle laufen gleichzeitig als separate Prozesse. Jeder Schritt auditiert.

Dies ist kein fertiges Produkt. Es ist ein Fundament, bei dem die Sicherheitsarchitektur vom ersten Commit an eingebaut wurde — nicht nachträglich nach dem ersten Sicherheitsvorfall aufgeschraubt. Wir veröffentlichen es jetzt, weil die Architektur von Menschen geprüft, hinterfragt und verbessert werden sollte, die verstehen, was auf dem Spiel steht, wenn die autonomen Agenten eines Kaisers Zugang zu Ihrer privaten Kommunikation erhalten.

MIT-lizenziert. Beiträge, Kritik und genaue Prüfung sind willkommen.